Vpn подключение. Как подключиться к виртуальной частной сети (VPN)

Все больше кафе, гостиниц и других общественных мест обзаводятся собственными сетями Wi-Fi. Но, используя незащищенный трафик, владельцы устройств ставят под угрозу безопасность собственных данных. Поэтому возрастает и актуальность частных сетей. Чтобы обезопасить себя, можно создать VPN-подключение. О том, что это такое и как его правильно настроить в системе Windows 7, читайте в нашей статье.

Что такое VPN-подключение и зачем оно нужно

Данная технология подразумевает под собой защищённую сеть, созданную поверх незащищённой сети. VPN-клиент, используя публичную сеть, через специальные протоколы подключается к VPN-серверу. Сервер принимает запрос, проверяет подлинность клиента и после этого передает данные. Это обеспечивается средствами криптографии.

Возможности VPN позволяют использовать её для следующих целей:

- Скрыть свой реальный IP и стать анонимным.

- Скачать файл из сети, в которой ограничен доступ для IP адресов страны пользователя (если использовать IP-адрес страны, у которой есть доступ к данной сети.

- Шифровка передаваемых данных.

Как настроить соединение?

- Через «Пуск» открыть «Панель управления», затем запустить «Центр управления сетями и общим доступом».

Выбрать область «Центр управления сетями и общим доступом»

- Пройти по ссылке «Настройка нового подключения или сети».

Чтобы создать новое подключение или сеть, нужно кликнуть на соответствующую строку в списке

- Нажать «Подключение к рабочему месту».

Выбрать «Подключение к рабочему месту»

- Выбрать «Использовать мое подключение к Интернету (VPN)».

Выбрать «Использовать мое подключение к Интернету (VPN)»

- В поле «Интернет адрес» ввести адрес своего VPN-сервера.

- Чтобы его узнать, нужно запустить инструмент «Выполнить» (Win + R) и вести cmd.

Нужно ввести в строку cmd и нажать «Enter»

- Затем написать команду ipconfig, запустить её и найти строку «Основной шлюз», в которой находится искомый адрес.

Нужен тот адрес, который находится в строке «Основной шлюз»

- Теперь нужно вставить адрес и отметить галочкой пункт «Не подключаться сейчас…» и нажать «Далее».

Ввести в поле полученный адрес, поставить галочку напротив пункта «Не подключаться сейчас…»

- Ввести логин и пароль, которые предоставил провайдер и нажать «Создать».

Ввести логин и пароль

- Закрыть окно.

- Снова открыть «Центр управления сетями и общим доступом» и нажать «Изменение параметров адаптера».

- Здесь появился значок VPN-подключения. Чтобы выполнить соединение, нужно кликнуть на иконку правой кнопкой мыши и нажать «Подключить». Чтобы отключить - также кликнуть ПКМ на значке и нажать «Отключить».

Здесь находится значок VPN-подключения, через который можно выполнить соединение или отключить

- В открывшемся окне нужно ввести логин и пароль и соединиться.

Ввести логин и пароль (если нужно) и нажать «Подключение»

Видео: создание и настройка VPN

Возможные ошибки и пути решения проблем

400 Bad Request

- Отключить брандмауэр или другую программу, которая влияет на безопасность и действия в сети.

- Обновить версию используемого браузера или использовать другой.

- Удалить все то, что браузер записывает на диск: настройки, сертификаты, сохраненные файлы и прочее.

611, 612

- Перезагрузить компьютер и проверить, работает ли локальная сеть. Если это не решит проблему, то позвонить в службу техпомощи.

- Закрыть некоторые программы, чтобы увеличить производительность системы.

629

Проверить настройки брандмауэра. В крайнем случае его можно отключить, но это нежелательно, так как снизится уровень безопасности.

630

Переустановить драйвера сетевого адаптера.

650

- Проверить, работает ли «Подключение по локальной сети».

- Проблема с сетевой картой или сетевым кабелем.

738

- Возможно, логин и пароль были украдены злоумышленниками.

- «Подвисла» сессия. Через несколько минут еще раз попытаться подключиться.

752

- Некорректно настроен локальный фаервол.

- Изменены атрибуты доступа (международный телефонный номер вместо адреса VPN-сервера).

789

Открыть настройки VPN-подключения, перейти на вкладку «Сеть» и из доступных типов VPN выбрать «Автоматически» или «Туннельный протокол точка-точка (PPTP)». Затем переподключиться.

800

Возможно, повреждён кабель, роутер или маршрутизатор. Если они в порядке, то нужно проверить следующее:

- Свойства LAN-соединения. Возможно, они сбились или были удалены. Нужно открыть свойства VPN-подключения, выбрать «Протокол Интернета версии 4 (TCP/IPv4)» и открыть его свойства. Затем проверить правильность параметров: адрес IP, маска подсети, основной шлюз. Как правило, они указаны в договоре провайдера на подключение Интернета. В качестве альтернативы можно поставить галочку напротив пунктов «Получать IP-адрес автоматически» и «Получать адрес DNS-сервера автоматически».

- Если используется роутер или маршрутизатор, то в поле «Основной шлюз» стоит 192.168.0.1 (192.168.0.1). Подробнее об этом сказано в инструкции роутера. Если точно известно, что у точки доступа основной шлюз 192.168.0.1 или 192.168.1.1, то адреса IP находятся в диапазоне от 192.168.0.100 (192.168.1.100) и выше.

- Конфликт адресов IP (в трее на значке монитора есть жёлтый восклицательный знак). Это значит, что в локальной сети есть компьютер с таким же адресом IP. Если роутера нет, но конфликт есть, значит, используется не тот IP адрес, который указан в договоре с провайдером. В этом случае нужно поменять IP адрес.

- Возможно, проблемы с маской подсети или DNS сервера. Они должны быть указаны в договоре. В тех случаях, когда используется роутер, DNS часто совпадает с основным шлюзом.

- Выключена или сгорела сетевая карта. Чтобы проверить устройство, нужно нажать «Пуск», выбрать инструмент «Выполнить» и ввести в строку mmc devmgmt.msc. В открывшемся окне кликнуть на «Сетевые адаптеры». Если она выключена (перечеркнута), то нужно ее запустить. Если карта не включается, значит, она сгорела или вышла из слота (второй вариант возможен только в том случае, если карта не встроена в материнскую плату). Если карта работает, то отключить ее и запустить снова. В крайнем случае можно удалить сетевую карту из конфигурации и нажать на иконку «Обновить конфигурацию оборудования». Система найдет сетевую карту и установит ее.

- Неправильный адрес сервера VPN. Он должен быть указан в инструкции. Если такой информации нет, то нужно обратиться в техслужбу. Если Интернет работает и без VPN-подключения, то зайти на сайт провайдера и найти адрес VPN-сервера. Он может быть как буквенным (vpn.lan), так и в виде IP-адреса. Чтобы посмотреть адрес VPN-сервера, нужно открыть свойства VPN-подключения.

- На личном счёте нет денег.

Независимо от ошибки, если ее не получается устранить самостоятельно, придётся связываться со службой техподдержки.

Как включить автоматический запуск?

- Для того чтобы подключение запускалось автоматически, нужно перейти в «Панель управления» - «Сеть и интернет» - «Сетевые подключения».

В панеле управления найти VPN

- Находим VPN, открываем свойства, далее переходим на вкладку «Параметры» и убираем галочки с «Отображать ход подключения», «Запрашивать имя, пароль» и «Включать домен входа в Windows».

- После нужно открыть планировщик заданий Windows. Переходим в «Панель управления» - «Система и безопасность» - «Администрирование» - «Планировщик заданий». Или можно зайти через реестр: Win+R, ввести строку taskschd.msc.

Открываем планировщик заданий

- В меню выбрать «Действие», затем «Создать простую задачу».

1. Убедитесь в правильности подключения домашнего компьютера к всемирной паутине.

2. Убедившись в работоспособности соединения, переходим в меню «Пуск».

3. Выбираем папку «Панель управления».

4. Находим папку «Сетевые подключения».

5. Выбираем ссылку для создания нового подключения к сети.

6. В первом окне нажимаем на надпись «Далее».

7. Выбираем «Подключение к сети на рабочем месте» и снова нажимаем на пункт «Подключение у виртуальной сети», опять кнопка «Далее»

8. В следующем окне нужно выбирать вариант в зависимости от типа вашего подключения:

не набирать номер для предварительного подключения;

набирать номер для предварительного подключения.

9. Вводим имя для нового подключения.

10. Затем нужно в специальное поле ввести ip удаленного компьютера или его имя.

11. Выбираем пользователей, для которых будет возможно данное подключение с этого компьютера.

12. Ставим при потребности значок напротив создание ярлыка на рабочем столе.

Затем ваш компьютер предложит сразу установить соединение, но нам следует отказаться от этого. Выбираем ярлык нашего подключения на главном экране и щелкаем по нему правой кнопкой мыши. Выбираем вкладку «Свойства». Указываем способ восстановления соединения в зависимости от типа подключения к сети. Сохраняем результат.

Настройка VPN Windows закончена, теперь для подключения нужно лишь нажать по ярлыку рабочего стола или по значку в подключениях меню «Пуск».

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate с помощью L2TP/IPsec VPN клиента, встроенного в мобильную операционную систему Android.

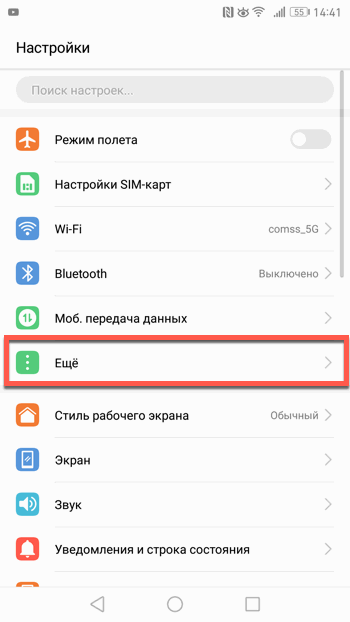

- Перейдите в приложение Настройки .

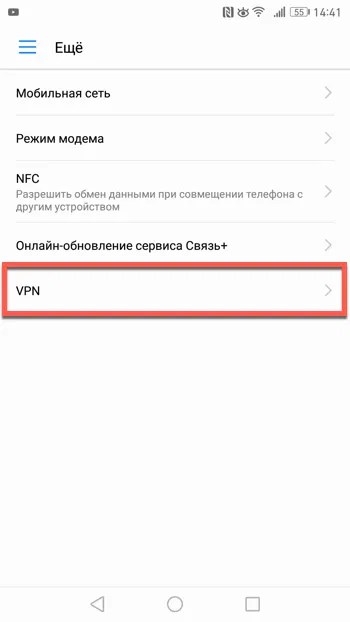

- В секции сетевых настроек нажмите "Еще" и выберите опцию "VPN".

- Нажмите кнопку .

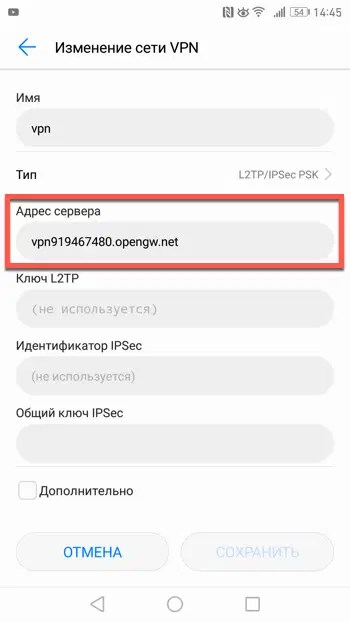

- Откроется экран настройки нового VPN-подключения. Введите произвольное название в поле имя, например, "vpn" и выберите тип подключения L2TP/IPSec PSK .

- На данном экране нужно ввести либо имя узла, либо IP-адреса сервера из пула открытых серверов VPN Gate http://www.vpngate.net/en/ .

- Откройте список публичных серверов ретрансляции и выберите VPN-сервер, к которому хотите подключиться.

Важная информация

- Скопируйте имя узла DDNS (идентификатор, который заканчивается на ".opengw.net") или IP-адрес (цифровое значение xxx.xxx.xxx.xxx) и введите его в поле “Адрес сервера” на экране конфигурации.

Примечание

- Прокрутите вниз и отметьте галочку “Дополнительно”, если она доступна.

- Введение vpn в поле "Общий ключ IPSec".

- В поле “Маршруты пересылки” введите 0.0.0.0/0 . Убедитесь, что вы правильно ввели значение этого поля. В противном случае, вы не сможете установить подключение к VPN-серверу.

- После этого нажмите кнопку “Сохранить”.

2. Запуск VPN-подключения

- Вы можете в любое время установить новое подключение к VPN-серверу. Откройте настройки VPN, и вы увидите следующий список.

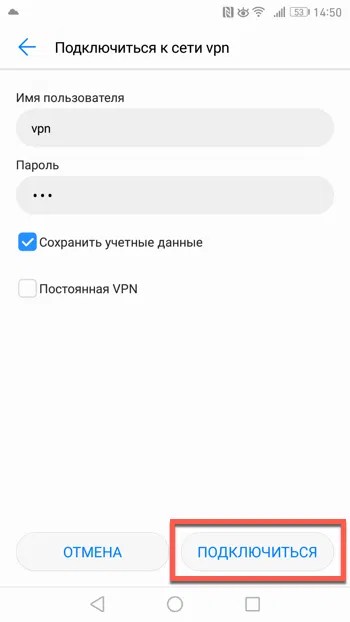

- Введите vpn в поля “Имя пользователя” и “Пароль” при первом использовании. Отметьте галочку “Сохранить учетные данные”. Нажмите кнопку , чтобы установить VPN-подключение

- После установки VPN-подключения у соответствующей записи из списка VPN появится статус Подключено . На устройстве Android может появится уведомление об активации VPN. Нажмите по сообщению, чтобы посмотреть статус текущего подключения.

3. Интернет без ограничений

ip8.com

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate на iPhone / iPad с помощью L2TP/IPsec VPN клиента, встроенного в iOS.

1. Предварительная конфигурация

- На главном экране iPhone / iPad выберите приложение Настройки .

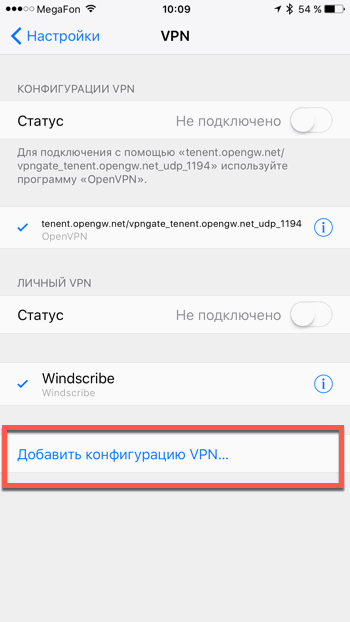

- Выберите опцию VPN (или перейдите в меню "Основные > VPN"), затем нажмите Добавить конфигурацию VPN .

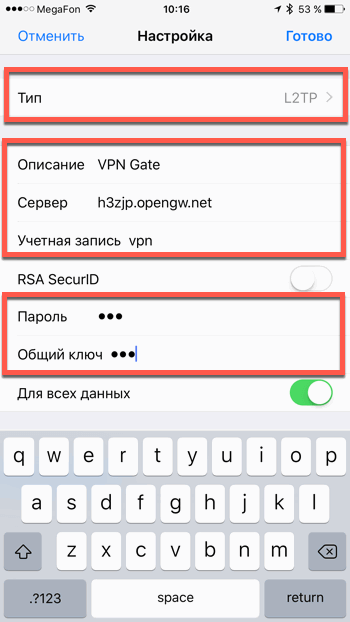

- На странице настроек выберите Тип > L2TP и добавьте название соединения в поле Описание , например "VPN Gate".

- Далее на данном экране нужно ввести либо имя узла, либо IP-адреса сервера из пула открытых серверов VPN Gate http://www.vpngate.net/en/ (для столбца L2TP/IPsec Windows, Mac, iPhone, Android No client required в списке серверов должна быть отмечена галочка).

- Откройте список открытых серверов ретрансляции и выберите VPN-сервер, к которому хотите подключиться.

Важная информация

Для столбца L2TP/IPsec Windows, Mac, iPhone, Android No client required в списке серверов должна быть отмечена галочка, которая сообщает о поддержке настраиваемого протокола L2TP/IPsec.

- Скопируйте имя узла DDNS (идентификатор, который заканчивается на ".opengw.net") или IP-адрес (цифровое значение xxx.xxx.xxx.xxx) и введите его в поле Сервер

на экране конфигурации.

Примечание : рекомендуется использовать имя DDNS – его можно продолжать использовать, даже если соответствующий DDNS IP-адрес в будущем изменится. Тем не менее, в некоторых странах у вас не получиться использовать имя узла DDNS – в этом случае следует использовать IP-адрес.

- Введите vpn в поля "Учетная запись", "Пароль" и "Общий ключ", затем нажмите "Готово".

2. Запуск VPN-подключения

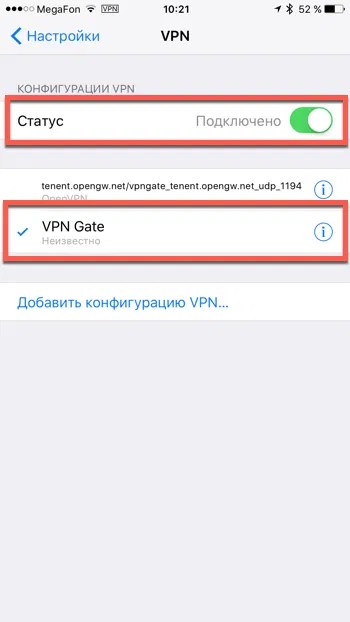

- Вы можете в любое время установить новое подключение к VPN-серверу, выбрав необходимую конфигурацию в меню настроек VPN и установив переключатель Статус в положение "Вкл".

- iOS показывает индикатор "VPN" в верхней панели, если VPN-подключение установлено.

- Перейдя в конфигурацию, вы можете получить следующую информацию: назначенный IP-адрес и время подключения.

3. Интернет без ограничений

Когда соединение установлено, весь сетевой трафик будет проходить через VPN-сервер. Вы также можете перейти на сайт ip8.com , чтобы посмотреть глобальный IP-адрес.. Вы сможете увидеть видимое из сети местоположение, которое будет отличаться от вашей фактической локации.

При подключении к VPN вы сможете посещать заблокированные веб-сайты и использовать заблокированные приложения.

VPN-технологии сегодня прочно вошли в повседневную жизнь и на слуху не только у IT-специалистов, поэтому мы решили обновить ряд старых статей, значительно дополнив и расширив имеющуюся в них информацию. Если десять лет назад VPN был в основном уделом достаточно крупных организаций, сегодня он широко используется повсеместно. В этой статье мы рассмотрим, что такое VPN в 2019 году, какие технологии доступны, в чем их достоинства и недостатки и как это все можно использовать.

Прежде всего определимся с терминологией. VPN (Virtual Private Network, виртуальная частная сеть ) - обобщенное название технологий позволяющих обеспечить построение логической (виртуальной) сети поверх физической, чаще всего поверх сети интернет или иных сетей с низким уровнем доверия.

Для построения сетей VPN обычно используются туннели , туннелирование это процесс установления соединения между двумя точками с использованием инкапсуляции, когда данные одного протокола помещаются в "конверты" другого протокола с целью обеспечить их прохождение в неподходящей среде, обеспечения целостности и конфиденциальности, защиты с помощью шифрования и т.д. и т.п.

Т.е. если подходить к вопросу терминологии строго, то под VPN следует понимать виртуальную сеть, которая образуется путем установления туннельных соединений между отдельными узлами. Но на практике термины используются гораздо более вольно и очень часто вносят серьезную путаницу. Скажем, популярный сейчас доступ в интернет через VPN виртуальной частной сетью собственно не является, а представляет туннельное соединение для выхода в интернет, с логической точки зрения ничем не отличаясь от PPPoE, которое тоже является туннелем, но VPN его никто не называет.

По схеме организации можно выделить две большие группы: клиент-серверные технологии и просто туннели. В названии первых обычно принято использовать аббревиатуру VPN, у вторых нет. Туннели требуют наличия с обоих концов выделенного IP-адреса, не используют вспомогательных протоколов для установления соединения и могут не иметь инструментов контроля канала. Клиент-серверные решения, наоборот, используют дополнительные протоколы и технологии, осуществляющие установку связи между клиентом и сервером, контроль и управление каналом, обеспечение целостности и безопасности передаваемых данных.

Ниже мы рассмотрим наиболее популярные типы туннельных соединений, которые применяются для построения VPN-сетей, начнем с классических решений.

PPTP

PPTP (Point-to-Point Tunneling Protocol, туннельный протокол точка-точка ) - один из наиболее известных клиент-серверных протоколов, получил широкое распространение благодаря тому, что начиная с Windows 95 OSR2 PPTP-клиент был включен в состав ОС. В настоящее время поддерживается практически всем спектром систем и устройств, включая роутеры и смартфоны (клиент удален из последних версий macOS и iOS).

Технически PPTP использует два сетевых соединения: канал управления, работающий через TCP и использующий порт 1723 и GRE-туннель для передачи данных. Из-за этого могут возникать сложности с использованием в сетях мобильных операторов, проблема с одновременной работой нескольких клиентов из-за NAT и проблема проброса PPTP соединения через NAT.

Еще одним существенным недостатком является низкая безопасность протокола PPTP, что не позволяет строить на нем защищенные виртуальные сети, но широкое распространение и высокая скорость работы делают PPTP популярным там, где безопасность обеспечивается иными методами, либо для доступа в интернет.

L2TP

L2TP (Layer 2 Tunneling Protocol, протокол туннелирования второго уровня ) - разработка компаний Сisco и Microsoft, использует для передачи данных и управляющих сообщений единственное UDP соединение на порту 1701, но не содержит никаких встроенных средств защиты информации. L2TP-клиент также встроен во все современные системы и сетевые устройства.

Без шифрования L2TP широко применялся и применяется провайдерами для обеспечения доступа в интернет, обеспечивая таким образом разделение бесплатного внутрисетевого и дорогого интернет трафика. Это было актуально в эпоху домовых сетей, но данная технология продолжает применяться многими провайдерами и по сей день.

Для построения VPN обычно используют L2TP over IPsec (L2TP/IPsec), где IPsec работает в транспортном режиме и шифрует данные L2TP-пакета. При этом L2TP-туннель создается внутри IPsec-канала и для его установления необходимо прежде обеспечить IPsec-соединение между узлами. Это может вызвать сложности при работе в сетях с фильтрацией трафика (гостиничные сети, публичный Wi-Fi и т.д.), вызывает проблемы с пробросом L2TP/IPSec через NAT и работой из-за NAT одновременно нескольких клиентов.

К плюсам L2TP можно отнести высокую распространенность и надежность, IPsec не имеет серьезных уязвимостей и считается очень безопасным. Минус - высокая нагрузка на оборудование и невысокая скорость работы.

SSTP

SSTP (Secure Socket Tunneling Protocol, протокол безопасного туннелирования сокетов) - разработанный компанией Microsoft безопасный VPN-протокол, относится к так называемым SSL VPN, распространен преимущественно в Windows-среде, хотя клиенты доступны в среде многих современных ОС. Также есть сторонние серверные решения, скажем в Mikrotik.

Технически SSTP представляет собой туннельное PPP-соединение внутри HTTPS-сессии на стандартный порт 443. Для стороннего наблюдателя доступны только HTTPS-заголовки, наличия туннеля в трафике остается скрытым. Это позволяет успешно работать в любых сетях, так как HTTPS широко используется для доступа к сайтам и обычно разрешен, снимает проблему с пробросом или работой из-за NAT. Безопасен.

К плюсам можно отнести интеграцию в Windows-среду, безопасность, возможность работы через NAT и брандмауэры. К недостаткам - слабую или недостаточную поддержку со стороны других ОС и сетевых устройств, а также уязвимость к некоторым классическим SSL-атакам, таким как "человек посередине".

OpenVPN

OpenVPN - свободная реализация VPN с открытым исходным кодом. Для защиты соединения также используется SSL, но в отличие от SSTP заголовки OpenVPN отличаются от стандартных HTTPS, что позволяет однозначно определить наличие туннеля. Для передачи данных внутри SSL-канала OpenVPN использует собственный протокол с транспортом UDP, также существует возможность использовать в качестве транспорта TCP, но данное решение является нежелательным из-за высоких накладных расходов.

OpenVPN обеспечивает высокую безопасность и считается одним из самых защищенных протоколов, составляя альтернативу IPsec. Также имеются дополнительные возможности в виде передачи с сервера на клиент необходимых настроек и маршрутов, что позволяет легко создавать сложные сетевые конфигурации без дополнительной настройки клиентов.

Кроме туннелей, работающих на сетевом уровне (L3) - TUN, OpenVPN позволяет создавать соединения канального (L2) уровня - TAP, позволяя связывать сети на уровне Ethernet. Однако следует помнить, что в этом случае в туннель будет инкапсулироваться широковещательный трафик, а это может привести к повышенной нагрузке на оборудование и снижению скорости соединения.

Несмотря на то, что OpenVPN требует установки дополнительного ПО серверная часть доступна для Windows и UNIX-like систем, а клиентская в том числе и для мобильных устройств. Также поддержка OpenVPN имеется во многих моделях роутеров (часто в ограниченном виде).

К недостаткам можно отнести работу в пользовательском пространстве и некоторую сложность настроек. Скорость внутри OpenVPN туннелей также может быть значительно ниже скорости канала.

Несмотря на это OpenVPN имеет высокую популярность и достаточно широко используется как в корпоративных сетях, так и для доступа в интернет.

GRE туннель

GRE (Generic Routing Encapsulation, общая инкапсуляция маршрутов ) - протокол туннелирования разработанный компаний Cisco и предназначен для инкапсуляции любых протоколов сетевого уровня OSI (т.е. не только IP), GRE работает непосредственно поверх IP и не использует порты, не проходит через NAT, номер протокола 47.

GRE требует белых IP-адресов для обоих сторон туннеля и является протоколом без сохранения состояния, т.е. никак не контролирует доступность противоположного узла, хотя большинство современных реализаций содержат дополнительные механизмы, позволяющие определить состояние канала. Также отсутствуют какие-либо механизмы безопасности, но это не является недостатком, так как в отличие от клиент-серверных решений GRE-туннели применяются в корпоративной и телекоммуникационной среде, где для обеспечения безопасности могут использоваться иные технологии.

Для построения защищенных решений обычно используется GRE over IPsec, когда туннель GRE располагается поверх защищенного IPsec канала, хотя возможно и иное решение - IPsec over GRE, когда защищенное соединение устанавливается внутри незашифрованного GRE-туннеля.

GRE поддерживается в UNIX-like системах, сетевом оборудовании (исключая домашние модели), а также в Windows Server начиная с версии 2016. Данный протокол широко используется в телекоммуникационной сфере и корпоративной среде.

IP-IP туннель

IP-IP (IP over IP ) - один из самых простых и имеющий минимальные накладные расходы протокол туннелирования, но в отличие от GRE инкапсулирует только IPv4 unicast трафик. Также является протоколом без сохранения состояния и встроенных механизмов безопасности, обычно используется в паре с IPsec (IP-IP over IPsec). Поддерживается UNIX-like системами и сетевым оборудованием. Как и GRE не использует порты и не проходит через NAT, номер протокола 4.

EoIP туннель

EoIP (Ethernet over IP ) - разработанный Mikrotik протокол туннелирования канального уровня (L2), работает на базе протокола GRE инкапсулируя Ethernet кадры в GRE пакеты. Позволяет соединять на канальном уровне удаленные сети (что равносильно прямому соединению патч-кордом между ними) и обеспечивать связь без использования маршрутизации. При этом следует понимать, что такое соединение предполагает прохождение широковещательного трафика, что способно существенно снизить производительность туннеля, особенно на узких каналах или каналах с большими задержками.

В тоже время EoIP может быть полезен для подключения торгового и промышленного оборудования, которое не умеет работать на сетевом (L3) уровне с маршрутизацией. Например, для подключения удаленных видеокамер к видеорегистратору.

Первоначально EoIP поддерживался только оборудованием Mikrotik, сегодня его поддержка реализована в оборудовании Zyxel и существуют пакеты для его реализации в среде Linux.

IPsec

IPsec (IP Security ) - набор протоколов для обеспечения безопасности передаваемых по сетям IP данных. Также может использоваться не только для защиты уже существующих каналов связи, а для организации самостоятельных туннелей. Но IPsec-туннели не нашли широкого распространения по ряду причин: сложность настройки, критичность к ошибкам конфигурирования (может сильно пострадать безопасность) и отсутствие возможности использовать маршрутизацию для управления трафиком в таких туннелях (решение об обработке IP-пакетов принимается на основании политик IPsec).

Заключение

Переписывая данную статью, мы не ставили задачу объять необъятное, рассмотреть все существующие VPN-решения в рамках одной статьи невозможно. Ее назначение - познакомить читателя с основными используемыми сегодня технологиями для построения виртуальных частных сетей. При этом мы намеренно оставили за кадром решения от Cisco или иных "взрослых" производителей, так как их внедрением занимаются профессионалы, которым подобные статьи явно без надобности.

Также мы не стали рассматривать решения без широкой поддержки со стороны производителей сетевого оборудования, хотя там есть достаточно интересные продукты. Например, мультипротокольный сервер SoftEther VPN, который поддерживает L2TP, SSTP, OpenVPN и собственный SSL VPN протокол, имеет широкие сетевые возможности, графический клиент для настройки и администрирования и многие иные "вкусности". Или перспективный WireGuard, который отличается простотой, высокой производительностью и использованием современной криптографии.

Тем не менее, какую именно технологию следует использовать? Все зависит от сферы применения. Если стоит задача связать два офиса с выделенными IP-адресами, то мы порекомендовали бы использовать GRE или IP-IP, если возможность настройки удаленных сетей ограничена, то следует посмотреть в сторону OpenVPN, он также подойдет, если удаленные сети находятся за NAT или не имеют выделенного IP.

А вот для организации удаленного доступа следует использовать один из протоколов с нативной поддержкой в используемых пользователями системах или устройствах. Если у вас основу инфраструктуры составляют Windows-системы и не стоит вопрос доступа с мобильных устройств, то следует обратить внимание на SSTP, в противном случае лучше остановить свой выбор на универсальном L2TP.

PPTP в современных условиях не может считаться надежным из-за слабой защиты, но может оставаться хорошим выбором, если данные в туннеле будут передаваться по одному из защищенных протоколов. Скажем для доступа по HTTPS к корпоративному порталу или веб-версии корпоративного приложения, также работающему через SSL. В данном случае VPN будет обеспечивать дополнительную аутентификацию и сужать периметр атаки на приложение, безопасность самого канала в данном случае не будет играть решающей роли.

Не секрет, что многие люди в некоторых случаях, используют виртуальную частную сеть или VPN, при подключении к интернету на своем компьютере или смартфоне. Это может показаться параноидальным, но есть реальные угрозы, и ситуации только ухудшаются. В сетях Wi-Fi, недобросовестные люди, могут попытаться перехватить вашу информацию. И всякий раз, когда вы подключаетесь к интернету, ваш интернет-провайдер (ISP) имеет доступ ко всему, что вы отправляете. В сети, рекламодатели и шпионы, могут отслеживать ваши движения между веб-сайтами и различать ваше местоположение, просматривая ваш IP-адрес. Это страшно! И для того чтоб предотвратить и защитить себя, нужно использовать VPN, а как настроить VPN мы опишем в этой статье

Дело в том, что сам интернет не был предназначен для защиты вашей конфиденциальности. Он был создан для удобного обмена информацией, а не конфиденциальности пользователей, анонимности или зашифрованной связи. Хотя, протокол HTTPS создан для защиты вашей информации, он не защищает от попыток интернет-атаки или локальных сетевых атак, что является серьезной проблемой, если вы когда-либо использовали соединение, которое не принадлежит вам. К примеру в отеле или кафе.

Таким образом, более частный, закрытый интернет не станет реальностью (возможно, никогда), использование VPN — это самый простой способ убедиться, что вы делитесь как можно меньшей информацией.

Что делает и не делает VPN

Как и в любом инструменте безопасности, важно понимать возможности VPN.

В конце концов, вы не ожидаете, что жилет кевлара спасет вас от падения из самолета, он создан чтобы остановить пулю.

Когда вы включаете VPN, ваш трафик маршрутизируется через зашифрованный туннель на сервер, управляемый компанией VPN. Это означает, что ваш интернет-провайдер или кто-либо, подключенный к вашему маршрутизатору, не смогут увидеть ваш веб-трафик. С VPN-сервера ваш трафик выходит в интернет.

Поскольку ваш трафик, поступает с сервера VPN, ваш фактический IP-адрес скрыт. Это важно, поскольку IP-адреса распределяются географически и могут использоваться для определения местоположения. Если кто-то проверяет ваш IP-адрес, он увидит IP-адрес VPN-сервера. Это может пригодиться, если вы хотите подделать свое местоположение. Подключившись к VPN-серверу в Лондоне, это выглядеть так, как будто вы подключаетесь к интернету из Великобритании.

То, что VPN не будет делать — это полностью анонимный трафик. Для этого вам понадобится использовать Tor. Эта отличная анонимизация, легко доступна через специальную версию браузера Firefox. Вместо того, чтобы просто пересылать ваши данные через один VPN-сервер в сети, ваши данные перебрасиваются через несколько разных компьютеров. Это делает его намного сложнее для тех, кто пытается отслеживать ваши действия и понять, что вы делаете.

Кроме того, веб-сайты могут отслеживать ваши движения с помощью файлов cookie, онлайн-трекеров и других сложных инструментов. Использование рекламного блокатора, такого как Adblock Plus, помогает подавить эти гадости и сделает доступ намного сложнее, и рекламодателям будет сложнее изучать ваши движения в интернете.

Наконец, только потому, что у вас есть VPN, это не значит, что вы можете забыть об основах безопасности. Хотя некоторые службы VPN утверждают, что они могут блокировать вредоносное ПО, мы рекомендуем автономное антивирусное программное обеспечение для вашего компьютера, потому что эти инструменты разработаны специально для защиты вашего компьютера от вредоносного программного обеспечения. Еще одна предосторожность — использовать здравый смысл при нажатии на ссылки или открытии вложений электронной почты. Фишинг-атаки — когда злоумышленник использует фиктивный веб-сайт, который имитирует знакомый, чтобы обмануть вас в вводе ваших учетных данных — очень распространены, поэтому оставайтесь начеку.

Как выбрать VPN

Когда мы рассматриваем VPN, есть несколько ключевых показателей, которые мы ищем. Во-первых, служба VPN должна позволять вам одновременно подключат не менее как к пять устройств. Другим является то что, поддерживает ли VPN-сервис BitTorrent-трафик на своих серверах.

Говоря о платежах, средняя стоимость услуги VPN составляет 10,53 доллара в месяц. Служба VPN, которая взимает больше в месяц, должна предлагать нечто существенное, например, отличный интерфейс или множество мест расположения серверов, чтобы подсластить. Обычно вы можете получить скидку, если вы покупаете на длительный срок, но мы рекомендуем избегать их, пока вы не уверены, что довольны сервисом.

Прежде чем подписываться на VPN, обязательно прочтите его условия обслуживания.

В этом документе будет указана информация, которую собирает VPN, и что она делает с этой информацией. Большинство компаний говорят, что они не регистрируют трафик и это здорово. Другие идут дальше, говоря, что они вообще не контролируют активность пользователя. Это важно, поскольку VPN провайдер имеет доступ ко всей информации, которую вы пытаетесь защитить от других. Обязательно ознакомитесь с этим вопросом и подумайте о том, чтобы попробовать другой сервис, если условия этого вам не подходят. Самое важное в VPN — это доверие. Если местоположение, цены или условия обслуживания не заполняют вас уверенностью, попробуйте другую услугу.

Бесплатный VPN или платный?

Недавно мы, в редакции WoW IT провели опрос 1000 человек, задав вопросы о использовании VPN.

Согласно нашим результатам:

- 62,9 процента заявили, что не хотят платить более 5 долларов за использование.

- 47,1 процента заявили, что хотят использовать бесплатный VPN.

Некоторые сервисы предлагают бесплатную пробную версию, но обычно в течение ограниченного времени. Другие, такие как TunnelBear и AnchorFree Hotspot Shield Elite, имеют совершенно бесплатные версии, но могут ограничить некоторые возможности для платных пользователей. Например, у TunnelBear есть надбавка за данные для бесплатных пользователей. С другой стороны, Hotspot Shield имеет бесплатную версию с поддержкой рекламы. В браузере Opera, до недавних пор, был бесплатный VPN и ничего не взимали за его использование. Opera отдельно предлагает отличные VPN-приложения для Android и iOS, также совершенно бесплатно, расширяя защиту везде, где бы вы ни находились.

Как настроить VPN и начать работать с ним

После того, как вы купите услугу, первое что нужно сделать, — загрузить приложение компании. На веб-сайте службы VPN обычно есть страница для загрузки. Далее загружайте приложения для своих мобильных устройств; вы захотите защитить как можно больше своих устройств. Как правило, вы платите одну абонентскую плату за определенное количество лицензий (обычно пять), вы можете использовать эту услугу на любом устройстве, для которого предоставлено приложения. Если вдруг у Вас возникнут проблемы и вы не сможете настроить VPN, Вам всегда на помощь придет служба поддержки компании, где вы приобрели VPN. Это еще один плюс платного приложения.

После того, как вы установили приложение, вам будет предложено ввести данные для входа. В большинстве случаев это имя пользователя и пароль, которые вы создали при регистрации. Некоторые компании, такие как Private Internet Access, назначают вам имя пользователя, отличающейся от ваших учетных данных, чтобы предоставить клиентам больше конфиденциальности.

После входа в систему, ваше VPN-приложение обычно подключается к VPN-серверу, ближайшему к вашему текущему местоположению. Это делается для обеспечения более высоких скоростей с помощью VPN, поскольку задержки и сокращение скорости увеличиваются с расстоянием до VPN-сервера от вашего фактического местоположения. Вот так: Ваша информация теперь надежно туннелируется на VPN-сервер.

Обратите внимание, что вам не обязательно устанавливать приложение VPN-компании. Вместо этого вы можете настроить сетевые настройки своего устройства для прямого подключения к VPN-сервису. Если вас беспокоит возможность наблюдения в приложении, это может быть хорошим вариантом для вас. Большинство служб VPN будут иметь документацию о том, как настроить ваше устройство.

Возможно, вы хотите подделать свое местоположение, использовать BitTorrent через VPN или хотите воспользоваться некоторыми из настраиваемых серверов, предоставленных вашей компанией VPN.

Многие VPN-компании включают интерактивную карту как часть своего приложения. Например, NordVPN позволяет вам нажимать на страны для подключения к этим серверам. Это полезный способ понять, куда идет ваша информация.

Многие VPN-компании включают интерактивную карту как часть своего приложения. Например, NordVPN позволяет вам нажимать на страны для подключения к этим серверам. Это полезный способ понять, куда идет ваша информация.

Выбор сервера полностью зависит от того, чего вы хотите достичь. Для обеспечения безопасности и скорости, вы должны выбрать сервер, который находится рядом. Чтобы получить доступ к содержимому, зависящему от региона, вам нужен сервер, который является локальным для контента, который вы хотите посмотреть. Если вы пытаетесь посмотреть BBC, вам нужно пробраться в Великобританию. Некоторые VPN-компании, такие как KeepSolid VPN Unlimited и NordVPN, имеют специализированные серверы для потокового видео.

Эти специализированные серверы полезны, потому что потоковые службы, такие как Netflix блокируют VPN. Речь идет о лицензировании сделок Netflix. Например, Netflix имеет право предоставлять Star Trek: Discovery за пределами США, но в США вам нужно заплатить за услугу.

Также неплохо проверить, дает ли ваша служба VPN BitTorrent-трафик на любом сервере или только на определенных. NordVPN четко отмечает, что серверы не дают торрент трафик.

Другие сервисы, такие как NordVPN и ProtonVPN, имеют расширенные параметры безопасности, такие как доступ к виртуальным сетям Tor или multihop. Tor, как уже упоминалось выше, является способом лучшей защиты вашей конфиденциальности и позволяет вам открывать скрытые веб-сайты на так называемом Dark Web. Multihop VPN вместо того, чтобы просто маршрутизировать свой трафик через один VPN-сервер, подключение через несколько хостов соединяет вас с одним сервером, а затем с другим.

Если вы решили игнорировать приложения сторонних разработчиков и настроить свои сетевые настройки вручную, вам вероятно, придется вводить информацию для каждого VPN-сервера отдельно.

Расширенные настройки VPN

Набор функций в каждом VPN варьируется от службы к сервису, поэтому мы можем обобщать только то, что вы можете видеть при открытии панели «Настройки». Но мы рекомендуем вам прочитать документацию и попробовать нажать несколько кнопок. В конце концов, лучший способ научиться использовать инструмент — попробовать.

Большинство услуг VPN включают в себя функцию Kill-Switch. После включения этот параметр запрещает компьютеру передавать или получать информацию через интернет, если только VPN не задействован. Это полезно, когда ваш компьютер отключается от VPN, и он может предотвратить проникновение небольших фрагментов данных в не зашифрованные.

Мы рекомендуем использовать протокол OpenVPN. С открытым исходным кодом, поэтому как многие потенциальные уязвимости были проверены и настроить VPN, Вы сможете с легкостью. IKEv2 также является хорошим, безопасным вариантом, если OpenVPN недоступен. Обратите внимание, что на некоторых платформах, таких как macOS и iPhone, OpenVPN не всегда доступен из-за дополнительных ограничений, установленных разработчиками. Лучшие VPNS для iPhone дают вам доступ к самым последним и самым лучшим протоколам, доступным на этой платформе.

Как настроить VPN и использовать его?

Для обеспечения максимальной безопасности вы должны использовать VPN как можно чаще и в идеале, все время. Но это идеал, и это не всегда достижимо. Как минимум, вы должны использовать VPN, когда вы используете сеть, которой вы не управляете, и особенно если это общедоступная сеть Wi-Fi. Но в целом мы рекомендуем, чтобы пользователи устанавливали по умолчанию в своих приложениях VPN. Вы всегда можете отключиться, если это вызовет проблему.

VPN для Android и других мобильных устройств немного сложнее, особенно если вы часто перемещаетесь и получаете покрытие сотового телефона. Каждый раз, когда вы теряете и восстанавливаете соединение, VPN должен снова подключаться. Но при этом, менее вероятно, что ваш мобильный трафик может быть перехвачен, но как доказывают исследователи, это можно сделать. И учитывая, что правоохранительные и разведывательные агентства, фактически беспрепятственно пользуются доступом к телекоммуникационным данным, рекомендуется использовать VPN даже по сотовой связи. Кроме того, большинство мобильных устройств могут автоматически подключаться к любой знакомой сети Wi-Fi. Как минимум, вы должны использовать VPN при подключении через Wi-Fi.

Если вы обеспокоены тем, что VPN замедляет ваши подключения или блокирует важный трафик, вы должны взглянуть на параметры разделения туннелирования. Опять же, разные компании дают этой функции разные имена, но суть в том, что вы можете решить, какие приложения будут использовать VPN для своего трафика и какие приложения могут работать без VPN. Например, TunnelBear включает в себя возможность не туннелировать приложения Apple, чтобы обеспечить их правильное функционирование на Mac.

Как настроить VPN для потоковой передачи с помощью Chromecast или AirPlay

Chromecast и AirPlay позволяют передавать музыку и видео с вашего компьютера или мобильного устройства на динамики, телевизоры и потоковые боксы. Но все они требуют Wi-Fi, что может быть проблемой при использовании VPN.

Когда VPN задействован, ваш трафик перемещается через зашифрованный туннель, что не позволяет устройствам находить друг друга в той же сети Wi-Fi. Так и должно быть, так как вы не хотите, чтобы кто-то следил за сетью и узнал, что вы делаете. К сожалению, это также означает, что Chromecast и AirPlay не будут работать, если вы активируете VPN.

Chromecast Ultra

Самое простое решение — отключить VPN, но это не единственный вариант. Вы можете использовать разделенное туннелирование, как упомянуто выше, для маршрутизации только трафика, который вы хотите защитить через VPN. Вы можете использовать плагин VPN-браузера, который шифрует только ваш трафик браузера и ничего больше.

Кроме того, вы можете установить и настроить VPN на своем маршрутизаторе. Это означает, что все устройства, подключенные к вашему маршрутизатору, от вашего телефона до смарт-соковыжималки, будут иметь зашифрованный трафик. Это отличный вариант для интеллектуального дома.

VPN не являются ракетой

Слишком многие из вас не используют VPN, только потому, что они думают будто это тайный инструмент безопасности. Но многие компании упорно трудились, чтобы сделать их удобными и простыми в использовании. Большинство устанавливают и забывают о инструментах безопасности, как и должно быть. И хотя открытие вашего кошелька для защиты от потенциальных угроз всегда раздражает, покупка VPN — один из лучших и простых способов защитить ваш веб-трафик.

Если у вы не сможете настроить VPN или у Вас возникнут с ним проблемы, команда WoW IT всегда готова прийти на помощь.

Наклейки на рабочий стол windows 10

Наклейки на рабочий стол windows 10 Построение графиков и эпюр в MathCad

Построение графиков и эпюр в MathCad Пенные облака в аренду Генератор пенных облаков

Пенные облака в аренду Генератор пенных облаков Шум в наушниках при подключении к колонкам

Шум в наушниках при подключении к колонкам